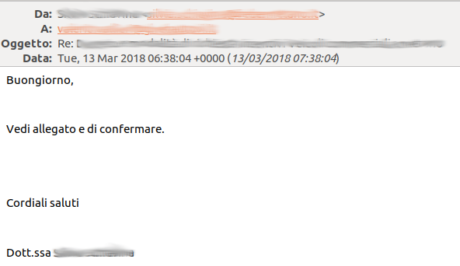

Il trojan URSNIF è arrivato anche in Italia, se ricevi una mail, anche da un contatto conosciuto e fidato, ma con il seguente testo : “vedi allegato e di confermare” non aprire il file Word allegato, è un trojan dannoso ! Leggi qui:

Il malware si sta replicando inviando un documento Word allegato via email, la mail è fatta discretamente bene, al punto che sono in molti a cadere vittima di questo trojan, anche utenti esperti che magari presi dalla fretta aprono il file Word allegato, contribuendo in tal modo a diffondere ancora di più il trojan, che si auto invierà a tutte le mail che trova nel programma dell’utente.

Questo attacco dimostra che non occorre escogitare un malware sofisticato o complicate tecniche di attacco per annoverare un numero impressionante di vittime. Molte volte agli untori informatici basta azzeccare il giusto metodo, come in questo caso.

Nel caso di URSNIF, la mossa vincente dei cyber-criminali è stata cambiare di poco la strategia per la diffusione del loro trojan attraverso le e-mail. A spiegarlo sono i ricercatori di Libraesva, che hanno studiato il funzionamento e la diffusione del trojan in Italia.

Normalmente i malware che utilizzano la posta elettronica per diffondersi agiscono in modo prevedibile: una volta infettato una casella ed il PC, usano la lista dei contatti per inviare un’email predefinita con allegata una copia del trojan stesso.

Una tecnica che ha fatto davvero tanti danni nei primi anni 2000, ma che col tempo è stata contrastata adeguatamente. Purtroppo un messaggio di posta elettronica che arriva da un mittente a noi noto è decisamente più credibile di un’email che arriva da uno sconosciuto, ma personalizzare oggetto e allegati che siano coerenti e altrettanto credibili non è facile ed è questo che sta causando danni anche tra gli utenti più esperti ed attenti.

Per fare un esempio, se il nostro capo ci invia un messaggio con oggetto “questo video è divertente” o un amico ci invia un documento, non ci verrà mai un qualche sospetto sull’autenticità dell’email.

Gli autori di URSNIF hanno lavorato proprio su questo aspetto, quello di rendere più credibile le email programmando il loro trojan per inviare messaggi inserendoli nei thread attivi del programma di posta elettronica. In questo modo il messaggio non arriva come una comunicazione fuori contesto, ma sembra davvero la risposta a una nostra mail. Risultato: URSNIF si sta diffondendo a macchia d’olio e rischia di diventare un problema serio

Il messaggio è sintetico, ma quello che trae in inganno è in fatto che arrivi come risposta a uno scambio di email già iniziato. E pare che questo sia sufficiente per renderlo assolutamente credibile, in allegato troverete un file di Word, che sfrutta le istruzioni Macro per avviare l’installazione di URSNIF. Per bypassare i controlli dei software antivirus, inoltre, il malware modifica la sequenza dei comandi Macro in modo da non offrire punti di riferimento relativi al suo modo di agire

Secondo i ricercatori, però, il vero problema non è la struttura del malware o il fatto che sia in grado di aggirare i controlli, quanto l’efficacia della tecnica di diffusione, in primis perché la provenienza del messaggio sembra “affidabile” e questo porta i destinatari a scaricare il foglio Word allegato e quindi abilitare le Macro (disabilitato di default in Word) senza farsi venire tanti dubbi.

Poi perché si è notato che molti utenti abboccano nel tranello al punto da ignorare gli avvisi dell’antivirus, arrivando addirittura a recuperare il file messo in quarantena dal software di sicurezza e disattivare il sistema di protezione pur di aprire il foglio Word allegato.

Per non parlare del corpo del messaggio stesso, pur non essendo un’opera d’arte è comunque sufficiente per non destare sospetti: “Buongiorno, Vedi allegato e di confermare. Cordiali saluti”. L’errore di ortografia non è tale per cui il destinatario faccia suonare un campanello di allarme.

Siamo del parere che bisogna essere un po’ sprovveduto per cadere nella trappola, ma c’è un ultimo elemento come alibi per chi abbocca nella trappola, nel comporre la mail, il malware utilizza la firma dell’account di posta elettronica violato, raggiungendo un tocco di realismo davvero incredibile.

Concludiamo con dei piccolo ma preziosi consigli, quando volete fugare ogni dubbio, il nostro consiglio è quello di contattare direttamente il mittente o di scaricare il file sul desktop, facendo molta attenzione a non aprirlo, e poi farlo scansionare il file qui : https://www.virustotal.com è un sito che verifica il vostro file con decine di antivirus online, è davvero facilissimo, veloce e gratuito